Zero Trust: Pros y Cons

Ángel Barbosa Zero Trust es un modelo de seguridad que asume que no se puede confiar en ningún usuario o dispositivo en la red, por lo que cada solicitud para acceder a recursos se evalúa en función de la identidad y el contexto del usuario o dispositivo. Esto ayuda a impedir el acceso no autorizado […]

Ciberseguridad: Proteger el Internet de las Cosas (IoT)

Por Uriel Ramírez Con el acelerado y vertiginoso crecimiento del Internet de las Cosas (IoT Internet of Things, por sus siglas en inglés), nuestro mundo está cada vez más interconectado. Desde los hogares inteligentes hasta la automatización industrial, los dispositivos IoT aportan comodidad y eficiencia a nuestras vidas. Sin embargo, junto a los beneficios, existen […]

Los 2 tipos de víctimas, los que han sido hackeados y los que aún no saben.

Por Rubén Martínez Bueno empezamos a desarrollar esta idea, el título está siendo exagerado, pero esperamos que con esto empezarás a abrir tu mente. Empecemos con entender que tan arraigados estamos de las tecnologías. Las Tecnologías de la Información (TI) son parte de nuestra vida diaria, y acudimos a ellas para el trabajo, el estudio […]

Pasos para lograr la eficiencia en Pentest. Sin comprometer la profundidad y calidad de las pruebas

Por Nicandro López Introducción El análisis técnico de vulnerabilidades y las pruebas de penetración, es la práctica de ciberseguridad más común y fundamental para conocer el nivel de riesgo de la infraestructura tecnológica de sufrir un ciberataque, y por lo tanto son los servicios más solicitados por empresas de todos tamaños de sectores […]

OWASP A4:2021 Diseño Inseguro

Hoy en día, es común hablar de buenas prácticas de desarrollo de software en las distintas aplicaciones que manejamos para llevar a cabo nuestras tareas, por lo que, implementar un ciclo de vida de desarrollo de software seguro se ha convertido en una necesidad para garantizar la calidad de nuestras aplicaciones al igual que la […]

¿Cuáles serán las tendencias de la ciberseguridad en 2023?

Por Norma García Con el avance constante de las tecnologías digitales y la adopción más acelerada del cloud computing, la ciberseguridad tiene un papel crucial. Las empresas y organizaciones deben reconocer la necesidad de invertir en seguridad para reducir los riesgos de la violación de datos, los ciberataques y cualquier otra amenaza posible. Veamos las principales tendencias […]

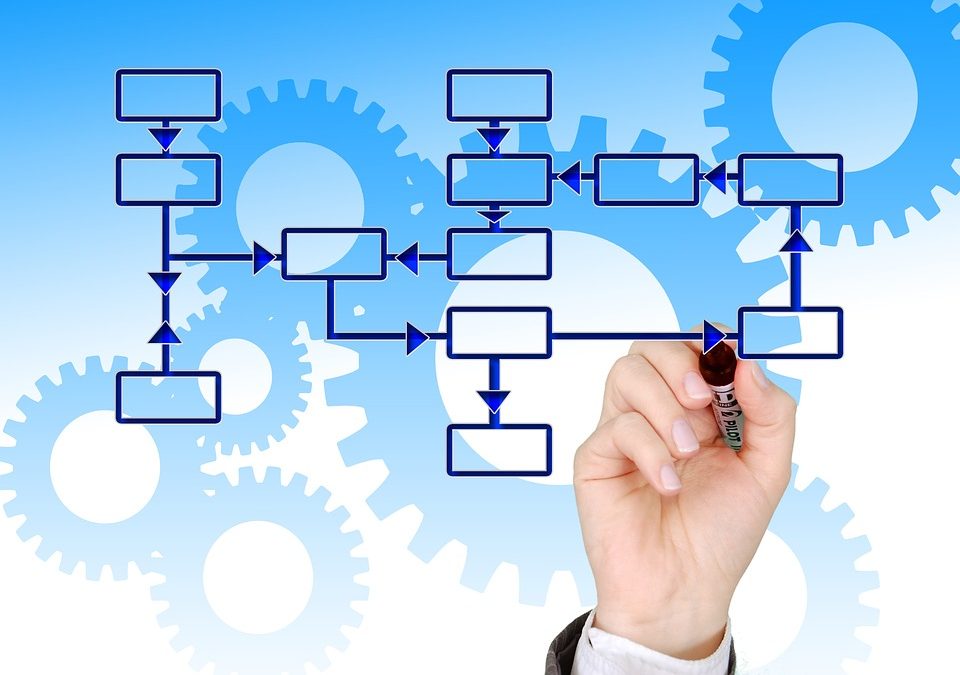

12 Razones de por qué es importante documentar procesos en seguridad de información.

Por Cristina Caballero Ayuda a garantizar la eficiencia y efectividad de los procesos de seguridad de información. Al documentar los procesos, se pueden identificar y corregir posibles problemas o deficiencias en la forma en que se llevan a cabo en la operación. La documentación de procesos puede ser utilizada como guía para realizar […]

Ciberataques: Herramienta de los conflictos informáticos globales.

En la actualidad, y con un número cada vez mayor de transacciones que residen en infraestructura en la nube, y servicios mayormente expuestos, las hostilidades de un “campo de batalla informático” se han intensificado en un entorno virtual como lo es internet. Uno de los aspectos más sorprendentes son los ataques que se producen por […]

La Ciberresiliencia: una estrategia imprescindible para las organizaciones

Por Hillary Álvarez. Con el constante avance en la tecnología, el crecimiento de los servicios digitales y la reciente pandemia por Covid-19 que incentivó un mayor uso de herramientas digitales, no es de extrañar que el número de usuarios que navegan por el ciberespacio ha aumentado, y por consecuencia también el volumen de información que […]

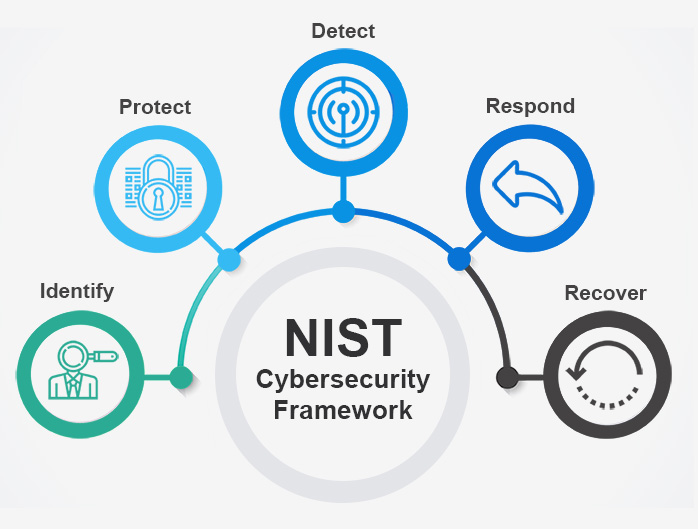

DevSecOps y NIST SP 800-218 Marco de desarrollo de software seguro

Introducción Como resultado de innumerables análisis de vulnerabilidades y pruebas de penetración a diferentes infraestructuras tecnológicas que hemos realizado por más de 15 años a empresas de todos tamaños, de sectores regulados y no regulados, hemos identificado que gran parte de las vulnerabilidades encontradas tienen su origen en el diseño y desarrollo del software, ya […]