Por Rubén Martínez

Bueno empezamos a desarrollar esta idea, el título está siendo exagerado, pero esperamos que con esto empezarás a abrir tu mente.

Empecemos con entender que tan arraigados estamos de las tecnologías. Las Tecnologías de la Información (TI) son parte de nuestra vida diaria, y acudimos a ellas para el trabajo, el estudio o el ocio. Por ejemplo, Smartphones para hablar con compañeros, amigos y familiares. Otro ejemplo, es que tenemos al menos 2 cuentas de correo electrónico (Personal, laboral y/o Estudios) que usamos para registrarnos en aplicaciones, páginas web o para realizar trámites.

Por ejemplo, supongamos que usas WhatsApp y no a cualquiera le pasas tu número telefónico, Y después un contacto que acabas de hacer te mandan un video, al principio no le das importancia. Pero después de unos días otras personas e incluso medios de comunicación tienen información muy privada sobre ti. ¿De película verdad? Pues resulta que todo esto fue posible y le paso al dueño de Amazon, Jeff Bezos, en el 2018 y paso mas de un año hasta que una consultoría de seguridad que llevaba el caso pudiera emitir el reporte sobre este acontecimiento. Mas información1

En otras palabras, si usas las TI estas tomando un riesgo, ¡y el riesgo nunca es 0!, podrás aplicar controles de seguridad como son Actualizaciones, Contratar un servicio con algún tercero, Restringir accesos, pero en cualquier momento puede surgir un Zero Day2 o puedes ser víctima de ingeniería social3 y esto pudiera pasar por alto cualquier remediación que hallas tomado.

¿Cómo se si fui hackeado?

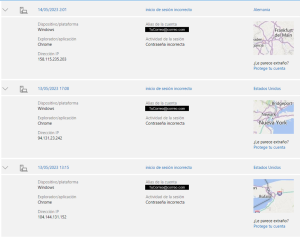

Para empezar, podemos revisar los inicios de sesión de nuestras cuentas, como se explica a continuación. En las páginas más importantes que debes de revisar, cuentan con un apartado donde puedes ver cuantas sesiones tienes abiertas y en donde, también puedes ver intentos de inicio de sesión.

Nota: las siguientes capturas no tiene relación con la noticia sobre Jeff Bezos.

En cuentas Hotmail y Outlook puedes revisar en https://account.microsoft.com/security y Después en “Actividad de inicio de sesión”

Intentos de inicio de sesión fallidos en localidades fuera del país del propietario (México)

En cuentas Gmail puedes revisar en https://myaccount.google.com/ en el apartado de seguridad y después en “Actividad de seguridad reciente”

Accesos reconocidos del propietario

En WhatsApp, en el menú de la derecha (Los 3 puntitos) y en “Dispositivos Vinculados”

Cuentas vinculadas de WhatsApp.

También aplica en redes sociales como Facebook y Twitter.

Después de ver verificado esto hay que ver si notamos algún comportamiento anormal en nuestro dispositivo. Por ejemplo, es dándote cuenta de los programas o aplicaciones que tienes instalados en tu computadora o smartphone. Algunos ejemplos de síntomas son, si en tu smartphone le dura muy poca la pila (hablando de un equipo reciente) y consume más datos de lo habitual (En el apartado de datos de navegación por lo general podemos ver alguna grafica), con esto hay probabilidad que algún malware está mandando información en segundo plano hacia algún destino. O hablando de tu equipo de cómputo, si notas que está consumiendo más recursos de lo normal (Memoria RAM o de procesador) ya que existe la misma posibilidad de que algún programa está filtrando tu información o incluso estén usando tu equipo para ¡Minar criptomonedas!.

Otros síntomas más notorios serían que te emergen ventanas o mensajes de publicidad desde el escritorio de la computadora o desde tu celular sin tener que acceder a ninguna aplicación. Por último, es notar también algún comportamiento diferente en tu equipo, se calienta mas fácil, se tarda en cargar, te detecta poco espacio o uno de los peores casos es que tengas un equipo encriptado o bloqueado para su uso general (causado por algún ransomware).

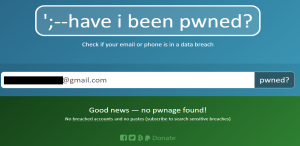

También existe una página web para verificar si nuestro correo electrónico aparece en alguna base de datos comprometida, de alguna plataforma en donde lo hallamos utilizado para registrarnos: https://haveibeenpwned.com/

.

Ejemplo con un correo que no ha sido comprometido

Ejemplo con un correo que ha sido comprometido

Entonces si usas la misma contraseña para todo, ¿Qué crees que te espera? ¿Qué puedo hacer para evitar ser hackeado?

Cambiar contraseñas cada cierto tiempo (ejemplo cada 6 meses), teniendo actualizado nuestros dispositivos, habilitar autenticación de doble factor en aplicaciones o portales, no abrir ligas sospechosas en redes sociales, no instalar aplicaciones o software pirateados (aparte que es ilegal) y la más importante, ¡Tener un antivirus!

Mas información

1 https://s3.documentcloud.org/documents/6668313/FTI-Report-into-Jeff-Bezos-Phone-Hack.pdf

2 https://latam.kaspersky.com/resource-center/definitions/zero-day-exploit

3 https://latam.kaspersky.com/resource-center/definitions/what-is-social-engineering